پنهاننگاری ۲۰ امتیاز

در این سوال ساده که ۲۰ امتیاز هم بیشتر نداشت یک متن ساده داده شده بود. پیام پنهان در این متن از کنار هم قرار دادن حرف اول کلمات به دست می آید.

Susan eats truffles. Under pressure, that helps everything before Owning Major Bullwinkle.

Set Up the bOMB.

پیداکردن محل قرار دو مجرم ۱۰۰ امتیاز

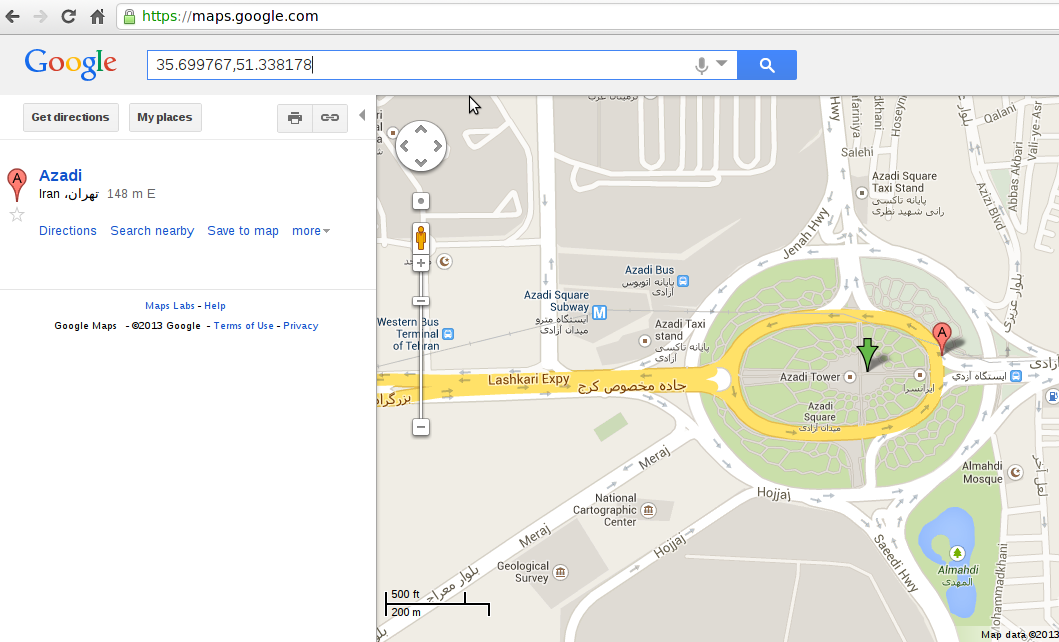

دو شخص تحت تعقیب به منظور تعیین محل قرار خود این عکس را بین خود رد و بدل کردهاند. با پیدا کردن محل قرار، ماموران نیروی انتظامی را در دستگیری این دو مجرم کمک کنید.

در سوال دوم هم که ۱۰۰ امتیازی بود به راحتی میشد در تگهای عکس داده شده طول و عرض جغرافیایی میدان آزادی را یافت و جواب در واقع azadi square بود.

کافی است این عکس را با یک نرمافزار ویرایش متن همانند notepad باز نمایید در تگهای این عکس دو تگ زیر دیده میشود:

<exif:GPSLongitude>51.338178</exif:GPSLongitude>

<exif:GPSLatitude>35.699767</exif:GPSLatitude>

کافی است در سایتی نظیر گوگل مپ این موقعیت را جستجو کنید. آنچه خواهید یافت مشابه تصویر زیر است:

اطلاعات محرمانه ۲۰۰ امتیاز

مدتی قبل یکی از کارمندان شرکت گسترش امنیت به دلیل افشای اطلاعات محرمانهی این شرکت توبیخ شد. به همین دلیل کارمندان بخش امنیت این شرکت، تمام فعالیتهای این شخص را زیر نظر گرفتهاند. در چند روز اخیر این شخص چندین ایمیل که به هرکدام از آنها یک عکس ضمیمه شده را ارسال کرده است. این ایمیلها در نظر کارمندان بخش امینت مشکوک آمد و تمام عکسهای ارسال شده توسط این شخص را جمع آوری کردهاند تا آنها را تحلیل کنند. متخصص پنهاننگاری این بخش چند روزی به مرخصی رفته است به همین دلیل مسئول این بخش از شما خواسته تا اطلاعات نهفته شده در این

عکسها را بدست آورید.

تعدادی عکس به ما داده شده است تا آنها را تحلیل کنیم. با مشاهدهی عکس و همچنین محتویات درون آن اطلاعاتی بدست نمیآید. به منظور بررسی وجود اطلاعات در هرکدام از این عکسها با استفاده از ابزارهای خاص (برای مثال jphide,outguess) میتوان از ابزار stegdetect1 استفاده کرد. با اجرای دستور زیر هیچ اطلاعاتی درون این عکسها تشخیص داده نمیشود.

Stegdetect.exe *.jpg

نکته: این ابزار یک واسط گرافیکی نیز دارد که با استفاده از آن هم میتوان به تحلیل عکسهای مختلف پرداخت.

با افزایش حساسیت (با استفاده از پارامتر -s) و اجرای دستور زیر:

Stegdetec.exe –s 10 *.jpg

خروجی زیر مشاهده میشوند:

1.jpg : negative

2.jpg : negative

3.jpg : jphide(**)

4.jpg : negative

5.jpg : negative

6.jpg : negative

7.jpg : negative

که نشان میدهد در عکس شمارهی 3 با استفاده از ایزار jphide2 اطلاعاتی قرار داده شده است. بنابراین با استفاده از این ابزار اطلاعات نهفته شده در این عکس را استخراج میکنیم.

Flag: Information will be sent tomorrow at eigth o'clock

پرچم را بیاب ۲۰۰ امتیاز

در متن

فایل داده شده به نظر اطلاعاتی وجود ندارد. چند(!!) عکس در این فایل وجود دارد که پرچم در یکی از آنها نهفته است

راه حل: یک عکس در این متن وجود دارد که با پاک کردن آن یک عکس دیگر در زیر آن مشاهده میشود، پرچم متن نوشته شده در این عکس میباشد. روش دیگری برای پی بردن به وجود عکس دیگری در این فایل باز کردن آن بوسیلهی winrar میباشد که ساختار فایل را نشان میدهد. در دایرکتوری word/media تمام عکسهای استفاده شده در فایل docx نشان داده میشود که در اینجا دو عکس وجود دارد که یکی از آنها مقدار پرچم میباشد. خواندن این مطلب هم می تونه کمک کنه.

Flag: Winrar Can Open Docx File